1. 환경구성

취약한 환경을 구성하기 위해 Apache-tomcat 9.0을 올리고, readonly 설정을 false로 바꾼다.

2. Webshell 업로드

PUT 메소드를 이용해서 jsp 웹쉘을 올린다.

http 상태코드가 201인 것을 확인한다.

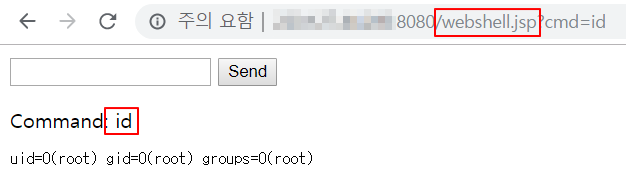

3. Webshell 접속

업로드한 웹쉘로 접속해 명령어를 실행한다.

'공부 > 웹해킹' 카테고리의 다른 글

| [SQL] Oracle SQL Injection (0) | 2019.10.16 |

|---|---|

| XSS (0) | 2019.06.29 |

| SQL Injection (0) | 2019.06.24 |

| 인코딩, 디코딩, 해시 (0) | 2019.06.24 |